Los datos de la industria muestran que aproximadamente 13.000 sitios de WordPress son comprometidos diariamente. Las brechas de pequeñas empresas suelen costar entre $120.000 y $1 millón, incluyendo la limpieza, los ingresos perdidos y los clientes que nunca regresan.

La eliminación profesional de malware por sí sola cuesta entre $50 y $4,800 por incidente, y eso es solo para solucionar el problema inmediato, no para recuperar la reputación o las ventas perdidas mientras un sitio estuvo inactivo.

La realidad es que la mayoría de los problemas de seguridad de WordPress son prevenibles. No todos, pero sí la mayoría. Comprender dónde se encuentran los riesgos reales y abordarlos sistemáticamente es más efectivo que auditorías costosas o esperar que un solo plugin resuelva todo.

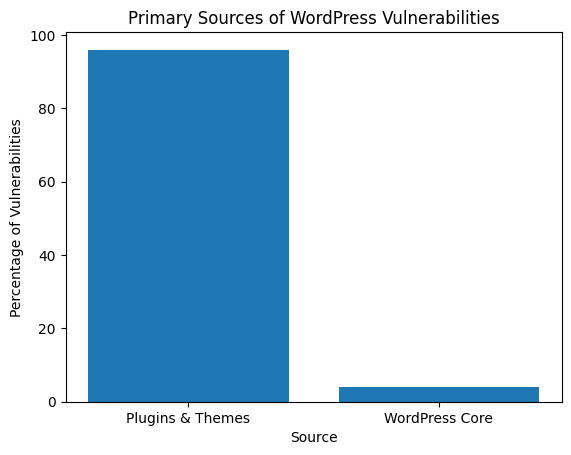

Este desglose es importante. Cuando la gente se preocupa por Seguridad de WordPress , a menudo les preocupa lo incorrecto. El núcleo de WordPress se audita constantemente y se parchea rápidamente. El verdadero problema radica en los complementos y temas, específicamente aquellos que no se han actualizado en los últimos seis meses o que han sido abandonados y olvidados.

Para los sitios de comercio electrónico, esto importa más porque los datos del cliente y la información de pago están en juego. Los atacantes lo saben. No están atacando sitios personalmente. Están ejecutando escaneos automatizados en busca de sitios que no han sido mantenidos.

WordPress impulsa el 43% de la web. Eso no es presumir, es un objetivo pintado en la espalda de cada instalación.

Los atacantes no se quedan sentados eligiendo sitios específicos para hackear. Despliegan bots que escanean miles de instalaciones de WordPress por hora, probando debilidades comunes como plugins desactualizados, nombres de usuario predeterminados, páginas de inicio de sesión expuestas y contraseñas débiles. WordPress sigue patrones predecibles, lo que hace que los ataques automatizados sean eficientes y escalables.

Esto es lo que la investigación de seguridad realmente muestra: los plugins y temas representan el 96% de las vulnerabilidades de WordPress. No el núcleo de WordPress. Ni el hosting. Las extensiones instaladas para agregar un formulario de contacto o cambiar fuentes.

Incluso los buenos plugins se convierten en riesgos de seguridad cuando se retrasan las actualizaciones o cuando se olvidan herramientas no utilizadas. Para las tiendas de comercio electrónico, las apuestas son más altas porque se almacenan datos de clientes, historiales de pedidos y metadatos de pago. Eso hace que estos sitios sean más valiosos para los atacantes que los blogs estáticos o los sitios de portafolio.

Las actualizaciones parchean vulnerabilidades conocidas. Omitirlas es como dejar la puerta principal abierta por preocupación de que las bisagras chirríen.

Cada retraso aumenta la exposición. Los atacantes explotan activamente las vulnerabilidades conocidas de los plugins, a menudo a las pocas horas de su divulgación pública. Ejecutar software con tres meses de retraso no es evitar el riesgo; es aceptarlo.

Lo que necesita actualizaciones regulares:

El problema del conflicto: Las actualizaciones a veces rompen cosas. Probar las actualizaciones en entornos de staging antes de publicarlas ayuda. Sin acceso a staging, programa las actualizaciones durante las horas de menor tráfico y ten una copia de seguridad reciente lista. El riesgo de conflictos de actualización es real, pero menor que el riesgo de ejecutar software desactualizado.

Algo que no debería necesitar decirse: "contraseña123" no es una contraseña segura. Tampoco lo es el nombre de una empresa más el año actual.

Los ataques automatizados tienen éxito principalmente porque las personas reutilizan contraseñas o eligen unas predecibles. Los bots prueban contraseñas comunes en miles de sitios simultáneamente. Usar contraseñas complejas y únicas hace que estos ataques fallen. Es así de simple.

Requisitos de contraseña que importan:

Algunos hosts ahora imponen contraseñas seguras. No confíes solo en eso. Revise todas las cuentas de usuario periódicamente, especialmente si los contratistas o ex empleados tuvieron acceso. Se han encontrado cuentas de administrador abandonadas creadas hace años y olvidadas en sitios de clientes.

La autenticación de dos factores significa que los atacantes necesitan más que una contraseña para acceder a un sitio. Incluso si obtienen credenciales a través de una brecha de datos o un intento de phishing, 2FA los detiene en la puerta.

Esto importa más para los sitios de comercio electrónico porque el acceso de administrador expone los datos del cliente, la información de pedidos y la configuración de pago. Los 10 segundos adicionales durante el inicio de sesión valen la pena.

Implementación de 2FA:

Advertencia: Perder un dispositivo 2FA sin códigos de respaldo y recuperación se complica. La mayoría de los complementos de seguridad ofrecen recuperación de emergencia a través de los paneles de control de alojamiento, pero el proceso varía. Documente cómo funciona la recuperación antes de que sea necesaria.

Un proveedor de alojamiento es la primera línea de defensa. El alojamiento económico rara vez incluye protecciones de seguridad significativas, lo que significa depender completamente de los complementos y esperar que nada falle.

Alojamiento administrado de WordPress cuesta más porque la seguridad a nivel de servidor detiene las amenazas antes de que lleguen a WordPress. Esto reduce la carga de los plugins, mejora la estabilidad y proporciona soporte de personas que saben cómo funciona realmente WordPress.

Lo que incluye el hosting seguro:

El hosting administrado no compensará los plugins desactualizados o las contraseñas débiles. Es una base, no una estrategia de seguridad completa. Pero intentar ejecutar un sitio de comercio electrónico con hosting de $3/mes es tacaño y propenso a desastres.

Los plugins de seguridad monitorean los sitios en busca de amenazas y aplican reglas de seguridad automáticamente. Cuando se configuran correctamente, bloquean ataques de fuerza bruta, detectan malware temprano y alertan sobre actividades sospechosas antes de que escalen.

Para el comercio electrónico, esto agrega visibilidad y control sin requerir una supervisión manual constante.

Plugins de seguridad a considerar:

Cortafuegos de aplicaciones web con escaneo de malware y monitorización activa de amenazas.

Auditoría de actividad y monitoreo de archivos para detectar cambios no autorizados.

Solid Security (anteriormente iThemes Security)

Fortalece la configuración predeterminada de WordPress y agrega capas de autenticación.

Descarga el escaneo de malware a servidores externos para reducir el impacto en el rendimiento del hosting.

Configurar plugins de seguridad para:

Las versiones gratuitas proporcionan protección básica. Las versiones premium incluyen escaneo programado, reglas de firewall avanzadas y servicios de limpieza. Elija según su tolerancia al riesgo y presupuesto. No ejecute varios complementos de seguridad simultáneamente, ya que entran en conflicto entre sí.

Cada persona con privilegios de administrador es una debilidad de seguridad potencial. No porque sean maliciosos, sino porque las cuentas se ven comprometidas o las personas cometen errores.

Otorga el mínimo acceso requerido. Si alguien necesita editar publicaciones de blog, no necesita acceso de administrador. Si están administrando pedidos, necesitan el rol de Gerente de Tienda en WooCommerce, no el rol de Administrador.

Jerarquía de roles de WordPress:

Demasiados sitios tienen redactores autónomos contratados el año pasado que todavía tienen acceso de administrador porque era más fácil que averiguar la gestión de roles. Eso es perezoso y peligroso.

Las copias de seguridad son una red de seguridad cuando todo lo demás falla. Una seguridad sólida reduce el riesgo pero no lo elimina. Cuando un sitio es hackeado, corrupto o se rompe, las copias de seguridad fiables significan una restauración rápida sin pagar miles por la limpieza.

Para sitios de comercio electrónico, las copias de seguridad protegen los datos de productos, pedidos e información de clientes. Son la diferencia entre un mal día y una crisis que acaba con el negocio.

Prácticas de copia de seguridad que funcionan:

Soluciones de copia de seguridad que vale la pena usar:

Copias de seguridad programadas con integración de almacenamiento en la nube.

Copias de seguridad incrementales en tiempo real con impacto mínimo en el servidor.

Las pruebas importan más de lo que crees. Los clientes han descubierto que sus copias de seguridad estaban corruptas solo después de necesitarlas. Pruebe una restauración completa en staging al menos trimestralmente. Toma 20 minutos y podría ahorrar días de pánico.

SSL cifra los datos entre un sitio web y los visitantes, protegiendo las credenciales de inicio de sesión, los detalles de pago y la información personal de la interceptación. Para el comercio electrónico, SSL es necesario para generar confianza, garantizar el cumplimiento y evitar las advertencias del navegador que matan las conversiones.

Por qué SSL es importante:

La mayoría de los hosts ofrecen SSL gratuito a través de Let's Encrypt. Una victoria fácil. Pero los certificados SSL de Let's Encrypt suelen caducar cada 90 días. Verifica que la renovación automática esté funcionando, o aparecerán advertencias del navegador y un proceso de pago roto sin previo aviso.

La página de inicio de sesión de WordPress es donde se concentran los ataques automatizados. Los bots intentan constantemente adivinar credenciales utilizando métodos de fuerza bruta. Asegurar este punto de entrada reduce la carga del servidor y disminuye sustancialmente el riesgo de acceso no autorizado.

Medidas de seguridad de inicio de sesión:

Dilema: Ocultar la URL de inicio de sesión dificulta la vida de los usuarios legítimos que olvidan la URL personalizada. Para la mayoría de los sitios, limitar los intentos y agregar CAPTCHA proporciona una protección sólida sin inconvenientes.

La seguridad de WordPress no es una configuración única. Es un proceso continuo. Revisar los registros de actividad y las alertas del sistema ayuda a detectar comportamientos sospechosos a tiempo, antes de que se conviertan en una crisis.

Qué monitorear regularmente:

A menos que revisar los registros semanalmente le parezca atractivo, utilice servicios de monitoreo que alerten solo cuando algo parezca incorrecto. La mayoría de los plugins de seguridad incluyen monitoreo básico. Servicios dedicados como Uptime Robot o ManageWP pueden monitorear múltiples sitios desde un solo panel.

Una acción rápida y calmada limita el daño y restaura la confianza. La mayoría de los hackeos de WordPress se pueden resolver sin pérdidas permanentes cuando se manejan adecuadamente.

Pasos de respuesta inmediata:

Un toque de realidad: Encontrar y eliminar código malicioso consume tiempo sin familiaridad con la estructura de archivos de WordPress. Cuando no te sientas cómodo haciéndolo o carezcas de una copia de seguridad limpia, existen servicios profesionales de limpieza. Son caros pero más rápidos y completos que aprender durante una crisis.

Seguridad básica, buen hosting, copias de seguridad y plugins de seguridad pueden costar entre $50 y $100 al mes. La recuperación de una brecha cuesta entre $120,000 y $1,000,000, incluyendo reparaciones técnicas, ingresos perdidos y daño reputacional.

Esos no son números comparables.

La seguridad proactiva no es solo protección técnica; es continuidad del negocio. El tiempo de inactividad, la erosión de la confianza del cliente y la pérdida de ingresos a menudo superan los costos técnicos inmediatos.

Los costos de una brecha suelen incluir:

La seguridad de WordPress no requiere perfección. Requiere consistencia.

Empieza con cuatro bases: mantén el software actualizado, usa contraseñas seguras, habilita 2FA y mantén copias de seguridad. Estos cuatro pasos previenen los ataques más comunes.

Agrega capas a partir de ahí: plugin de seguridad, hosting adecuado, gestión de roles de usuario y monitoreo regular. Cada capa hace que un sitio sea más difícil de comprometer y brinda más opciones de detección y respuesta.

El objetivo no es hacer que un sitio sea imposible de hackear; eso no es realista. El objetivo es hacerlo lo suficientemente desafiante como para que los ataques automatizados cambien a objetivos más fáciles, y tener salvaguardas implementadas para recuperarse rápidamente si algo falla.

Para los propietarios de comercio electrónico que prefieren centrarse en el crecimiento en lugar del mantenimiento de la seguridad, trabajar con un desarrollador o agencia que se encargue de la monitorización y las actualizaciones continuas es a menudo más práctico que gestionar todo personalmente. Depende de cómo se prefiera pasar el tiempo y dónde se deban invertir los recursos.

Un sitio web representa una inversión significativa. Tratar la seguridad como una prioridad continua, no como una ocurrencia tardía, protege esa inversión y la confianza que los clientes depositan en un negocio.

"*" indica campos obligatorios

"*" indica campos obligatorios

"*" indica campos obligatorios