Branchenstatistiken zeigen, dass täglich etwa 13.000 WordPress-Websites kompromittiert werden. Verstöße bei Kleinunternehmen kosten typischerweise zwischen 120.000 und 1 Million US-Dollar, einschließlich Bereinigung, Umsatzeinbußen und Kunden, die nie zurückkehren.

Professionelle Malware-Entfernung allein kostet 50 bis 4.800 US-Dollar pro Vorfall, und das ist nur die Behebung des unmittelbaren Problems, nicht die Wiederherstellung des Rufs oder der Umsätze, die während der Offline-Zeit einer Website entgangen sind.

Die Realität? Die meisten WordPress-Sicherheitsprobleme sind vermeidbar. Nicht alle, aber die meisten. Zu verstehen, wo die tatsächlichen Risiken liegen und diese systematisch anzugehen, ist effektiver als teure Audits oder die Hoffnung, dass ein einzelnes Plugin alles löst.

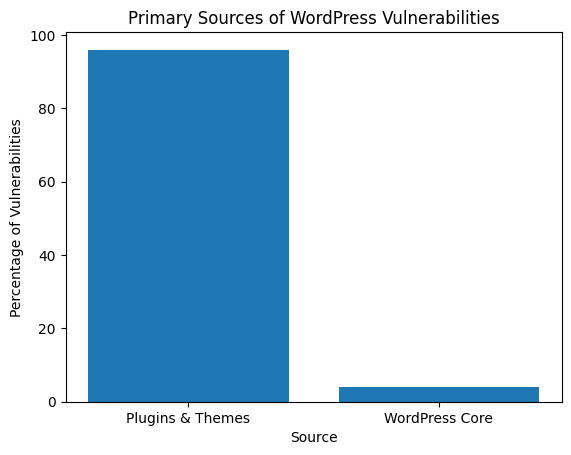

Diese Aufschlüsselung ist wichtig. Wenn Menschen sich Sorgen machen über WordPress-Sicherheit , sie machen sich oft Sorgen um die falschen Dinge. Der WordPress-Kern wird ständig geprüft und schnell gepatcht. Das eigentliche Problem liegt bei Plugins und Themes, insbesondere bei denen, die in den letzten sechs Monaten nicht aktualisiert wurden oder die aufgegeben und vergessen wurden.

Für E-Commerce-Websites ist dies wichtiger, da Kundendaten und Zahlungsinformationen auf dem Spiel stehen. Angreifer wissen das. Sie zielen nicht persönlich auf Websites ab. Sie führen automatisierte Scans durch, um nach Websites zu suchen, die nicht gewartet wurden.

WordPress betreibt 43 % des Webs. Das ist kein Angeberei, das ist ein Ziel, das auf jeder Installation gemalt ist.

Angreifer sitzen nicht herum und wählen gezielt bestimmte Websites aus, die sie hacken wollen. Sie setzen Bots ein, die Tausende von WordPress-Installationen pro Stunde scannen und nach gängigen Schwachstellen suchen, wie z. B. veraltete Plugins, Standardbenutzernamen, offengelegte Login-Seiten und schwache Passwörter. WordPress folgt vorhersehbaren Mustern, was automatisierte Angriffe effizient und skalierbar macht.

Hier ist, was die Sicherheitsforschung tatsächlich zeigt: Plugins und Themes machen 96 % der WordPress-Schwachstellen aus. Nicht der WordPress-Kern. Nicht das Hosting. Die Erweiterungen, die installiert wurden, um ein Kontaktformular hinzuzufügen oder Schriftarten zu ändern.

Selbst gute Plugins werden zu Sicherheitsrisiken, wenn Updates verzögert werden oder wenn ungenutzte Tools vergessen werden. Für E-Commerce-Shops sind die Einsätze höher, da Kundendaten, Bestellhistorien und Zahlungsmeta-Daten gespeichert werden. Das macht diese Websites für Angreifer wertvoller als statische Blogs oder Portfolio-Websites.

Updates schließen bekannte Schwachstellen. Sie zu überspringen ist, als würde man die Haustür unverschlossen lassen, weil man sich über quietschende Scharniere sorgt.

Jede Verzögerung erhöht die Angriffsfläche. Angreifer nutzen bekannte Plugin-Schwachstellen aktiv aus, oft Stunden nach der öffentlichen Bekanntgabe. Software, die drei Monate hinterherhinkt, vermeidet kein Risiko; sie akzeptiert es.

Was regelmäßige Updates benötigt:

Das Konfliktproblem: Updates können manchmal Dinge kaputt machen. Das Testen von Updates in Staging-Umgebungen, bevor sie live geschaltet werden, hilft. Ohne Staging-Zugang sollten Updates während verkehrsarmer Zeiten geplant und ein aktuelles Backup bereitgehalten werden. Das Risiko von Update-Konflikten ist real, aber kleiner als das Risiko, veraltete Software auszuführen.

Etwas, das eigentlich selbsterklärend sein sollte: „passwort123“ ist kein sicheres Passwort. Ebenso wenig wie der Name eines Unternehmens plus das aktuelle Jahr.

Automatisierte Angriffe sind hauptsächlich deshalb erfolgreich, weil Menschen Passwörter wiederverwenden oder sich für vorhersehbare entscheiden. Bots testen gleichzeitig gängige Passwörter auf Tausenden von Websites. Die Verwendung komplexer, eindeutiger Passwörter führt dazu, dass diese Angriffe fehlschlagen. So einfach ist das.

Passwortanforderungen, die wichtig sind:

Manche Hoster erzwingen jetzt starke Passwörter. Verlassen Sie sich nicht allein darauf. Überprüfen Sie regelmäßig alle Benutzerkonten, insbesondere wenn Auftragnehmer oder ehemalige Mitarbeiter Zugriff hatten. Auf Websites von Kunden wurden vergessene, vor Jahren erstellte, verlassene Admin-Konten gefunden.

Zwei-Faktor-Authentifizierung bedeutet, dass Angreifer mehr als ein Passwort benötigen, um auf eine Website zuzugreifen. Selbst wenn sie Anmeldeinformationen durch einen Datenleck oder Phishing-Versuch erhalten, stoppt 2FA sie an der Tür.

Dies ist für E-Commerce-Websites wichtiger, da der Administratorzugriff Kundendaten, Bestellinformationen und Zahlungseinstellungen preisgibt. Die zusätzlichen 10 Sekunden während des Logins sind es wert.

2FA-Implementierung:

Warnung: Der Verlust eines 2FA-Geräts ohne Backup-Codes und Wiederherstellung wird kompliziert. Die meisten Sicherheit-Plugins bieten eine Notfallwiederherstellung über Hosting-Kontrollfelder, aber der Prozess variiert. Dokumentieren Sie, wie die Wiederherstellung funktioniert, bevor sie benötigt wird.

Ein Hosting-Anbieter ist die erste Verteidigungslinie. Günstiges Hosting beinhaltet selten sinnvolle Sicherheitsvorkehrungen, was bedeutet, dass man sich ausschließlich auf Plugins verlassen und hoffen muss, dass nichts durchbricht.

Verwaltetes WordPress-Hosting kostet mehr, da die serverseitige Sicherheit Bedrohungen stoppt, bevor sie WordPress erreichen. Dies reduziert die Plugin-Belastung, verbessert die Stabilität und bietet Unterstützung durch Personen, die wissen, wie WordPress tatsächlich funktioniert.

Was sicheres Hosting beinhaltet:

Managed Hosting gleicht keine veralteten Plugins oder schwachen Passwörter aus. Es ist eine Grundlage, keine vollständige Sicherheitsstrategie. Aber der Versuch, eine E-Commerce-Website auf einem Hosting für 3 $/Monat zu betreiben, ist sparsam im Kleinen und anfällig für Katastrophen.

Sicherheits-Plugins überwachen Websites auf Bedrohungen und erzwingen automatisch Sicherheitsregeln. Wenn sie richtig konfiguriert sind, blockieren sie Brute-Force-Angriffe, erkennen Malware frühzeitig und warnen vor verdächtigen Aktivitäten, bevor diese eskalieren.

Für E-Commerce bietet dies Sichtbarkeit und Kontrolle, ohne ständige manuelle Aufsicht zu erfordern.

Sicherheits-Plugins, die eine Überlegung wert sind:

Web Application Firewall mit Malware-Scan und aktiver Bedrohungsüberwachung.

Aktivitätsüberwachung und Dateiüberwachung, um unbefugte Änderungen zu erkennen.

Solid Security (ehemals iThemes Security)

Stärkt die Standardeinstellungen von WordPress und fügt Authentifizierungsebenen hinzu.

Lagert Malware-Scans auf externe Server aus, um die Auswirkungen auf die Hosting-Leistung zu reduzieren.

Konfigurieren Sie Sicherheit-Plugins, um:

Kostenlose Versionen bieten grundlegenden Schutz. Premium-Versionen beinhalten geplante Scans, erweiterte Firewall-Regeln und Bereinigungsdienste. Wählen Sie basierend auf Risikobereitschaft und Budget. Führen Sie nicht mehrere Sicherheit-Plugins gleichzeitig aus, da sie miteinander in Konflikt geraten.

Jede Person mit Administratorrechten ist eine potenzielle Sicherheitslücke. Nicht, weil sie böswillig ist, sondern weil Konten kompromittiert werden oder Menschen Fehler machen.

Gewähren Sie nur die minimal erforderlichen Zugriffsrechte. Wenn jemand Blogbeiträge bearbeiten muss, benötigt er keinen Administratorzugriff. Wenn er Bestellungen verwaltet, benötigt er die Rolle des Shop-Managers in WooCommerce, nicht die Rolle des Administrators.

WordPress-Rollenhierarchie:

Zu viele Websites haben freiberufliche Autoren, die letztes Jahr eingestellt wurden und immer noch Administratorzugriff haben, weil es einfacher war, als die Rollenverwaltung herauszufinden. Das ist faul und gefährlich.

Backups sind ein Sicherheitsnetz, wenn alles andere fehlschlägt. Starke Sicherheit reduziert das Risiko, eliminiert es aber nicht. Wenn eine Website gehackt, beschädigt oder kaputt geht, bedeuten zuverlässige Backups eine schnelle Wiederherstellung, ohne Tausende für die Bereinigung zu bezahlen.

Für E-Commerce-Websites schützen Backups Produktdaten, Bestellungen und Kundeninformationen. Sie sind der Unterschied zwischen einem schlechten Tag und einer geschäftsschädigenden Krise.

Backup-Praktiken, die funktionieren:

Backup-Lösungen, die sich lohnen:

Geplante Backups mit Cloud-Speicherintegration.

Inkrementelle Echtzeit-Backups mit minimalen Auswirkungen auf den Server.

Tests sind wichtiger, als Sie denken. Kunden haben entdeckt, dass ihre Backups beschädigt waren, erst nachdem sie sie benötigten. Testen Sie mindestens vierteljährlich eine vollständige Wiederherstellung auf einer Staging-Umgebung. Es dauert 20 Minuten und könnte Tage der Panik ersparen.

SSL verschlüsselt Daten zwischen einer Website und Besuchern und schützt Anmeldedaten, Zahlungsinformationen und persönliche Daten vor Abfangen. Für E-Commerce ist SSL erforderlich, um Vertrauen aufzubauen, die Einhaltung von Vorschriften sicherzustellen und Browserwarnungen zu vermeiden, die Konversionen beeinträchtigen.

Warum SSL wichtig ist:

Die meisten Hoster bieten kostenloses SSL über Let's Encrypt an. Einfacher Sieg. Aber SSL-Zertifikate von Let's Encrypt laufen normalerweise alle 90 Tage ab. Überprüfen Sie, ob die automatische Verlängerung funktioniert, sonst erscheinen ohne Vorwarnung Browser-Warnungen und ein unterbrochener Checkout.

Die WordPress-Login-Seite ist der Ort, an dem sich automatisierte Angriffe konzentrieren. Bots versuchen ständig, Anmeldedaten mit Brute-Force-Methoden zu erraten. Die Sicherung dieses Zugangspunkts reduziert die Serverlast und senkt das Risiko unbefugten Zugriffs erheblich.

Anmeldesicherheitsmaßnahmen:

Ausgleich: Das Verstecken der Anmelde-URL erschwert das Leben legitimer Benutzer, die sich die benutzerdefinierte URL nicht merken können. Für die meisten Websites bietet die Begrenzung von Versuchen und das Hinzufügen von CAPTCHA einen soliden Schutz ohne die Unannehmlichkeiten.

WordPress-Sicherheit ist keine einmalige Einrichtung. Es ist ein fortlaufender Prozess. Die Überprüfung von Aktivitätsprotokollen und Systemwarnungen hilft, verdächtiges Verhalten frühzeitig zu erkennen, bevor es zu einer Krise wird.

Was regelmäßig überwacht werden muss:

Es sei denn, wöchentliche Log-Überprüfungen reizen Sie, nutzen Sie Überwachungsdienste, die nur alarmieren, wenn etwas nicht stimmt. Die meisten Sicherheits-Plugins beinhalten grundlegende Überwachung. Dedizierte Dienste wie Uptime Robot oder ManageWP können mehrere Websites von einem Dashboard aus überwachen.

Schnelles, ruhiges Handeln begrenzt den Schaden und stellt das Vertrauen wieder her. Die meisten WordPress-Hacks können ohne dauerhaften Verlust behoben werden, wenn sie richtig gehandhabt werden.

Sofortige Reaktionsschritte:

Realitätscheck: Das Finden und Entfernen von bösartigem Code ist ohne Kenntnis der Dateistruktur von WordPress zeitaufwendig. Wenn Sie sich damit unwohl fühlen oder kein sauberes Backup haben, gibt es professionelle Bereinigungsdienste. Sie sind teuer, aber schneller und gründlicher, als während einer Krise zu lernen.

Grundlegende Sicherheit, gutes Hosting, Backups und Sicherheitspakete können 50-100 US-Dollar pro Monat kosten. Die Wiederherstellung nach einem Einbruch kostet 120.000 bis 1.000.000 US-Dollar, einschließlich technischer Reparaturen, entgangener Einnahmen und Reputationsschäden.

Das sind keine vergleichbaren Zahlen.

Proaktive Sicherheit ist nicht nur technischer Schutz; sie ist Geschäftskontinuität. Ausfallzeiten, Vertrauensverlust bei Kunden und Umsatzeinbußen übersteigen oft die unmittelbaren technischen Kosten.

Kosten eines Sicherheitsverstoßes umfassen typischerweise:

WordPress-Sicherheit erfordert keine Perfektion. Sie erfordert Konsistenz.

Beginnen Sie mit vier Grundlagen: Software aktuell halten, starke Passwörter verwenden, 2FA aktivieren und Backups pflegen. Diese vier Schritte verhindern die häufigsten Angriffe.

Fügen Sie von dort Schichten hinzu: Sicherheitspaket, richtiges Hosting, Benutzerrollenverwaltung und regelmäßige Überwachung. Jede Schicht erschwert die Kompromittierung einer Website und bietet mehr Erkennungs- und Reaktionsmöglichkeiten.

Das Ziel ist nicht, eine Website unhackbar zu machen; das ist unrealistisch. Das Ziel ist, sie so herausfordernd zu machen, dass automatisierte Angriffe auf einfachere Ziele verlagert werden, und Schutzmaßnahmen zu haben, um sich schnell zu erholen, wenn etwas durchbricht.

Für E-Commerce-Besitzer, die sich lieber auf Wachstum als auf Sicherheitswartung konzentrieren möchten, ist die Zusammenarbeit mit einem Entwickler oder einer Agentur, die laufende Überwachung und Updates übernimmt, oft praktischer, als alles selbst zu verwalten. Es hängt davon ab, wie die Zeit lieber verbracht werden soll und wo Ressourcen investiert werden sollen.

Eine Website stellt eine bedeutende Investition dar. Wenn Sicherheit als fortlaufende Priorität und nicht als nachträglicher Gedanke behandelt wird, schützt dies diese Investition und das Vertrauen, das Kunden in ein Unternehmen setzen.

"*" kennzeichnet Pflichtfelder

"*" kennzeichnet Pflichtfelder

"*" kennzeichnet Pflichtfelder