I dati del settore mostrano che circa 13.000 siti WordPress vengono compromessi ogni giorno. Le violazioni per le piccole imprese costano tipicamente tra $120.000 e $1 milione, inclusi i costi di bonifica, le entrate perse e i clienti che non tornano più.

La rimozione professionale di malware da sola costa da $50 a $4.800 per incidente, e questo è solo per risolvere il problema immediato, non per recuperare la reputazione o le vendite perse mentre un sito era offline.

La realtà? La maggior parte dei problemi di sicurezza di WordPress sono prevenibili. Non tutti, ma la maggior parte. Capire dove sono i rischi effettivi e affrontarli sistematicamente è più efficace di costosi audit o della speranza che un singolo plugin risolva tutto.

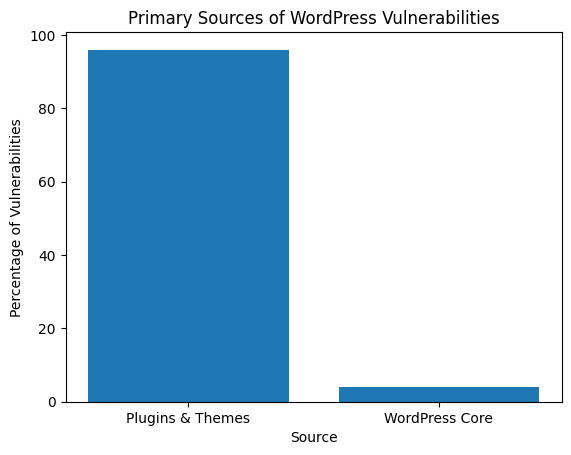

Questa distinzione è importante. Quando le persone si preoccupano di Sicurezza WordPress , spesso sono preoccupati per le cose sbagliate. Il core di WordPress viene costantemente sottoposto ad audit e corretto rapidamente. Il vero problema risiede nei plugin e nei temi, in particolare quelli che non sono stati aggiornati negli ultimi sei mesi o che sono stati abbandonati e dimenticati.

Per i siti di e-commerce, questo è più importante perché sono in gioco i dati dei clienti e le informazioni di pagamento. Gli aggressori lo sanno. Non prendono di mira i siti personalmente. Stanno eseguendo scansioni automatizzate alla ricerca di siti che non sono stati mantenuti.

WordPress alimenta il 43% del web. Non è un vanto, è un bersaglio dipinto sulla schiena di ogni installazione.

Gli aggressori non stanno seduti a scegliere siti specifici da hackerare. Distribuiscono bot che scansionano migliaia di installazioni WordPress all'ora, testando debolezze comuni come plugin obsoleti, nomi utente predefiniti, pagine di accesso esposte e password deboli. WordPress segue schemi prevedibili, il che rende gli attacchi automatizzati efficienti e scalabili.

Ecco cosa mostra effettivamente la ricerca sulla sicurezza: plugin e temi rappresentano il 96% delle vulnerabilità di WordPress. Non il core di WordPress. Non l'hosting. Le estensioni installate per aggiungere un modulo di contatto o cambiare i font.

Anche i buoni plugin diventano rischi per la sicurezza quando gli aggiornamenti vengono ritardati o quando gli strumenti inutilizzati vengono dimenticati. Per i negozi di e-commerce, la posta in gioco è più alta perché vengono archiviati dati dei clienti, cronologie degli ordini e metadati di pagamento. Ciò rende questi siti più preziosi per gli aggressori rispetto a blog statici o siti di portfolio.

Gli aggiornamenti correggono vulnerabilità note. Saltarli è come lasciare la porta d'ingresso aperta per preoccuparsi dei cardini cigolanti.

Ogni ritardo aumenta l'esposizione. Gli aggressori sfruttano attivamente le vulnerabilità note dei plugin, spesso entro ore dalla divulgazione pubblica. Eseguire software obsoleto di tre mesi non evita il rischio; lo accetta.

Cosa necessita di aggiornamenti regolari:

Il problema del conflitto: Gli aggiornamenti a volte rompono le cose. Testare gli aggiornamenti su ambienti di staging prima di metterli in produzione aiuta. Senza accesso allo staging, pianifica gli aggiornamenti durante le ore di minor traffico e tieni pronto un backup recente. Il rischio di conflitti di aggiornamento è reale ma inferiore al rischio di eseguire software obsoleto.

Qualcosa che non dovrebbe aver bisogno di essere detto: "password123" non è una password sicura. Né lo è il nome di un'azienda più l'anno corrente.

Gli attacchi automatizzati hanno successo principalmente perché le persone riutilizzano password o ne scelgono di prevedibili. I bot testano password comuni su migliaia di siti contemporaneamente. L'uso di password complesse e uniche fa fallire questi attacchi. È così semplice.

Requisiti di password che contano:

Alcuni host ora impongono password complesse. Non fare affidamento solo su questo. Rivedi periodicamente tutti gli account utente, specialmente se appaltatori o ex dipendenti avevano accesso. Account di amministrazione abbandonati creati anni fa e dimenticati sono stati trovati sui siti dei clienti.

L'autenticazione a due fattori significa che gli aggressori necessitano di più di una password per accedere a un sito. Anche se ottengono le credenziali tramite una violazione dei dati o un tentativo di phishing, il 2FA li ferma alla porta.

Ciò è più importante per i siti e-commerce perché l'accesso all'amministratore espone i dati dei clienti, le informazioni sugli ordini e le impostazioni di pagamento. I 10 secondi in più durante l'accesso ne valgono la pena.

Implementazione 2FA:

Attenzione: Perdere un dispositivo 2FA senza codici di backup e recupero diventa complicato. La maggior parte dei plugin di sicurezza offre il recupero di emergenza tramite i pannelli di controllo dell'hosting, ma il processo varia. Documenta come funziona il recupero prima che sia necessario.

Un provider di hosting è la prima linea di difesa. L'hosting economico raramente include protezioni di sicurezza significative, il che significa fare affidamento interamente sui plugin e sperare che nulla venga compromesso.

Hosting WordPress gestito costa di più perché la sicurezza a livello di server blocca le minacce prima che raggiungano WordPress. Ciò riduce il carico del plugin, migliora la stabilità e fornisce supporto da persone che sanno come funziona effettivamente WordPress.

Cosa include l'hosting sicuro:

L'hosting gestito non compenserà plugin obsoleti o password deboli. È una base, non un'intera strategia di sicurezza. Ma cercare di gestire un sito e-commerce con un hosting da 3 $/mese è un risparmio da dilettanti e un disastro assicurato.

I plugin di sicurezza monitorano i siti per minacce e applicano regole di sicurezza automaticamente. Se configurati correttamente, bloccano attacchi di forza bruta, rilevano malware precocemente e avvisano di attività sospette prima che degenerino.

Per l'e-commerce, questo aggiunge visibilità e controllo senza richiedere una supervisione manuale costante.

Plugin di sicurezza da prendere in considerazione:

Firewall per applicazioni web con scansione malware e monitoraggio attivo delle minacce.

Audit delle attività e monitoraggio dei file per rilevare modifiche non autorizzate.

Solid Security (precedentemente iThemes Security)

Rafforza le impostazioni predefinite di WordPress e aggiunge livelli di autenticazione.

Scarica la scansione malware su server esterni per ridurre l'impatto sulle prestazioni dell'hosting.

Configura i plugin di sicurezza per:

Le versioni gratuite forniscono protezione di base. Le versioni premium includono scansione programmata, regole firewall avanzate e servizi di pulizia. Scegli in base alla tolleranza al rischio e al budget. Non eseguire più plugin di sicurezza contemporaneamente, entrano in conflitto tra loro.

Ogni persona con privilegi di amministratore è una potenziale debolezza per la sicurezza. Non perché sia malintenzionata, ma perché gli account vengono compromessi o le persone commettono errori.

Concedi il minimo accesso richiesto. Se qualcuno ha bisogno di modificare i post del blog, non ha bisogno dell'accesso amministrativo. Se sta gestendo ordini, ha bisogno del ruolo di Responsabile negozio in WooCommerce, non del ruolo di Amministratore.

Gerarchia dei ruoli di WordPress:

Troppi siti hanno scrittori freelance assunti l'anno scorso che hanno ancora accesso amministrativo perché era più facile che capire la gestione dei ruoli. È pigro ed è pericoloso.

I backup sono una rete di sicurezza quando tutto il resto fallisce. Una sicurezza forte riduce il rischio ma non lo elimina. Quando un sito viene hackerato, corrotto o danneggiato, backup affidabili significano un ripristino rapido senza pagare migliaia di euro per la bonifica.

Per i siti e-commerce, i backup proteggono dati dei prodotti, ordini e informazioni dei clienti. Sono la differenza tra una brutta giornata e una crisi che pone fine all'attività.

Pratiche di backup che funzionano:

Soluzioni di backup degne di nota:

Backup pianificati con integrazione di archiviazione cloud.

Backup incrementali in tempo reale con impatto minimo sul server.

Il testing è più importante di quanto pensi. I clienti hanno scoperto che i loro backup erano corrotti solo dopo averne avuto bisogno. Prova un ripristino completo su staging almeno ogni trimestre. Richiede 20 minuti e potrebbe salvarti giorni di panico.

SSL crittografa i dati tra un sito web e i visitatori, proteggendo credenziali di accesso, dettagli di pagamento e informazioni personali dall'intercettazione. Per l'ecommerce, SSL è necessario per creare fiducia, garantire la conformità ed evitare avvisi del browser che uccidono le conversioni.

Perché SSL è importante:

La maggior parte degli host offre SSL gratuito tramite Let's Encrypt. Vittoria facile. Ma i certificati SSL di Let's Encrypt di solito scadono ogni 90 giorni. Verifica che il rinnovo automatico funzioni, altrimenti appariranno avvisi del browser e un checkout interrotto senza preavviso.

La pagina di accesso di WordPress è dove si concentrano gli attacchi automatizzati. I bot tentano costantemente di indovinare le credenziali utilizzando metodi di forza bruta. La messa in sicurezza di questo punto di accesso riduce il carico del server e abbassa sostanzialmente il rischio di accesso non autorizzato.

Misure di sicurezza per l'accesso:

Compromesso: Nascondere l'URL di accesso rende la vita più difficile agli utenti legittimi che dimenticano l'URL personalizzato. Per la maggior parte dei siti, limitare i tentativi e aggiungere CAPTCHA fornisce una solida protezione senza inconvenienti.

La sicurezza di WordPress non è un'impostazione una tantum. È un processo continuo. La revisione dei log di attività e degli avvisi di sistema aiuta a rilevare comportamenti sospetti precocemente, prima che diventino una crisi.

Cosa monitorare regolarmente:

A meno che non ti piaccia controllare i log settimanalmente, utilizza servizi di monitoraggio che avvisano solo quando qualcosa sembra sbagliato. La maggior parte dei plugin di sicurezza include un monitoraggio di base. Servizi dedicati come Uptime Robot o ManageWP possono monitorare più siti da un'unica dashboard.

Un'azione rapida e calma limita i danni e ripristina la fiducia. La maggior parte degli hack di WordPress può essere risolta senza perdite permanenti se gestita correttamente.

Passaggi di risposta immediata:

Un confronto alla realtà: Trovare e rimuovere codice dannoso richiede tempo senza familiarità con la struttura dei file di WordPress. Quando non ti senti a tuo agio nel farlo o ti manca un backup pulito, esistono servizi professionali di pulizia. Sono costosi ma più veloci e accurati che imparare durante una crisi.

Sicurezza di base, hosting di qualità, backup e plugin di sicurezza possono costare 50-100 dollari al mese. Il recupero da una violazione costa da 120.000 a 1.000.000 di dollari, comprese le riparazioni tecniche, le entrate perse e i danni reputazionali.

Questi non sono numeri comparabili.

La sicurezza proattiva non è solo protezione tecnica; è continuità aziendale. I tempi di inattività, l'erosione della fiducia dei clienti e la perdita di entrate spesso superano i costi tecnici immediati.

I costi di violazione includono tipicamente:

La sicurezza di WordPress non richiede la perfezione. Richiede costanza.

Inizia con quattro basi: mantieni il software aggiornato, usa password complesse, abilita l'autenticazione a due fattori e mantieni i backup. Questi quattro passaggi prevengono gli attacchi più comuni.

Aggiungi livelli da lì: plugin di sicurezza, hosting adeguato, gestione dei ruoli utente e monitoraggio regolare. Ogni livello rende un sito più difficile da compromettere e offre maggiori opzioni di rilevamento e risposta.

L'obiettivo non è rendere un sito impossibile da hackerare; questo è irrealistico. L'obiettivo è renderlo sufficientemente impegnativo in modo che gli attacchi automatici si spostino verso obiettivi più facili e avere delle salvaguardie in atto per recuperare rapidamente se qualcosa viene compromesso.

Per i proprietari di e-commerce che preferiscono concentrarsi sulla crescita piuttosto che sulla manutenzione della sicurezza, lavorare con uno sviluppatore o un'agenzia che gestisce il monitoraggio e gli aggiornamenti continui è spesso più pratico che gestire tutto personalmente. Dipende da come si preferisce impiegare il tempo e dove investire le risorse.

Un sito web rappresenta un investimento significativo. Trattare la sicurezza come una priorità continua, non come un ripensamento, protegge quell'investimento e la fiducia che i clienti ripongono in un'azienda.

"*" indica i campi obbligatori

"*" indica i campi obbligatori

"*" indica i campi obbligatori