業界データによると、毎日約13,000のWordPressサイトが侵害されています。中小企業の侵害には、通常、クリーンアップ、収益損失、そして二度と戻ってこない顧客を含め、12万ドルから100万ドルの費用がかかります。

専門的なマルウェア除去だけでも、インシデントあたり$50〜$4,800ドルかかります。これは、評判の回復やサイトがオフラインだった間に失われた売上ではなく、単に直接的な問題を修正するためだけです。

現実?ほとんどのWordPressセキュリティの問題は予防可能です。すべてではありませんが、ほとんどは。実際のリスクがどこにあるかを理解し、体系的に対処することは、高価な監査や、単一のプラグインですべてが解決されることを期待するよりも効果的です。

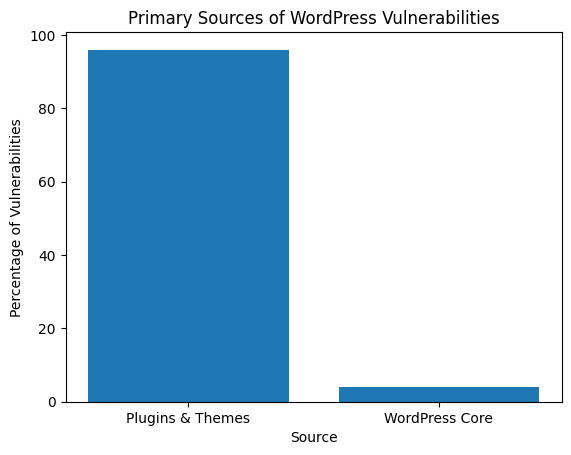

この内訳は重要です。人々が心配するとき WordPressのセキュリティ 、彼らはしばしば間違ったことを心配しています。WordPressコアは常に監査され、迅速にパッチが適用されます。本当の問題は、プラグインとテーマ、特に過去6か月以内に更新されていないものや、放棄されて忘れられたものにあります。

ECサイトでは、顧客データや支払い情報が関わるため、これはより重要になります。攻撃者はこれを理解しています。彼らは個人的にサイトを標的にしているわけではありません。メンテナンスされていないサイトを探して自動スキャンを実行しています。

WordPressはウェブの43%を支えています。それは自慢ではなく、すべてのインストールの背中に描かれたターゲットです。

攻撃者は特定のサイトを選んでハッキングするわけではありません。数千ものWordPressインストールを1時間あたりにスキャンするボットを展開し、古いプラグイン、デフォルトのユーザー名、露出したログインページ、弱いパスワードなどの一般的な脆弱性をテストします。WordPressは予測可能なパターンに従うため、自動攻撃は効率的かつスケーラブルになります。

セキュリティ研究が実際に示しているのは、WordPressの脆弱性の96%がプラグインとテーマに起因しているということです。WordPressコアではありません。ホスティングでもありません。お問い合わせフォームを追加したり、フォントを変更したりするためにインストールされた拡張機能です。

優れたプラグインでさえ、アップデートが遅れたり、未使用のツールを忘れたりするとセキュリティリスクになります。ECサイトの場合、顧客データ、注文履歴、支払いメタデータが保存されるため、リスクはさらに高まります。これにより、これらのサイトは静的なブログやポートフォリオサイトよりも攻撃者にとって価値のあるものになります。

アップデートは既知の脆弱性をパッチします。スキップすることは、蝶番がきしむことを心配して玄関のドアの鍵をかけないようなものです。

遅延は露出を増大させます。攻撃者は、公開開示から数時間以内に既知のプラグインの脆弱性を積極的に悪用します。3ヶ月前のソフトウェアを実行することはリスク回避ではなく、それを受け入れていることになります。

定期的な更新が必要なもの:

競合の問題: アップデートによって問題が発生することがあります。本番環境に適用する前にステージング環境でアップデートをテストすることで、問題を回避できます。ステージング環境にアクセスできない場合は、トラフィックの少ない時間帯にアップデートをスケジュールし、直近のバックアップを準備しておきましょう。アップデートの競合のリスクはありますが、古いソフトウェアを実行するリスクよりは小さいです。

言うまでもないことですが、「password123」は安全なパスワードではありません。会社名と現在の年を組み合わせたものも同様です。

自動攻撃が成功するのは、主に人々がパスワードを再利用したり、予測可能なものを選んだりするためです。ボットは同時に何千ものサイトで一般的なパスワードをテストします。複雑でユニークなパスワードを使用すると、これらの攻撃は失敗します。それだけです。

重要なパスワード要件:

一部のホストは現在、強力なパスワードを強制しています。それだけに頼らないでください。特に、契約業者や元従業員がアクセス権を持っていた場合は、すべてのユーザーアカウントを定期的に確認してください。数年前に作成され忘れられた放棄された管理者アカウントが、クライアントサイトで見つかっています。

2要素認証とは、攻撃者がサイトにアクセスするためにパスワード以上のものが必要になることを意味します。データ侵害やフィッシング詐欺で認証情報が漏洩した場合でも、2FAは攻撃者を入り口で阻止します。

これはeコマースサイトにとってより重要です。管理アクセスは顧客データ、注文情報、支払い設定を公開するためです。ログイン時の追加の10秒はそれだけの価値があります。

2要素認証の実装:

警告: バックアップコードとリカバリなしで2FAデバイスを紛失すると、複雑になります。ほとんどのセキュリティプラグインは、ホスティングコントロールパネルを通じて緊急リカバリを提供しますが、プロセスは異なります。必要になる前にリカバリがどのように機能するかを文書化してください。

ホスティングプロバイダーは最初の防御線です。安価なホスティングには通常、意味のあるセキュリティ保護が含まれていないため、プラグインだけに頼り、何も突破されないことを願うことになります。

マネージドWordPressホスティング サーバーレベルのセキュリティが脅威をWordPressに到達する前に停止するため、コストが高くなります。これにより、プラグインの負荷が軽減され、安定性が向上し、WordPressが実際にどのように機能するかを知っている人々からのサポートが得られます。

セキュアホスティングに含まれるもの:

マネージドホスティングは、古いプラグインや弱いパスワードを補償しません。それは基盤であり、完全なセキュリティ戦略ではありません。しかし、月額3ドルのホスティングでeコマースサイトを実行しようとすると、 penny-wise and disaster-prone になります。

セキュリティプラグインは、脅威を監視し、セキュリティルールを自動的に強制します。正しく設定されている場合、総当たり攻撃をブロックし、マルウェアを早期に検出し、エスカレートする前に疑わしいアクティビティを警告します。

eコマースの場合、これは常に手動で監視する必要なく、可視性と制御を追加します。

検討する価値のあるセキュリティプラグイン:

マルウェアスキャンとアクティブな脅威監視を備えたWebアプリケーションファイアウォール。

不正な変更を検出するためのアクティビティ監査とファイル監視。

Solid Security(旧iThemes Security)

WordPressのデフォルト設定を強化し、認証レイヤーを追加します。

マルウェアスキャンを外部サーバーにオフロードし、ホスティングパフォーマンスへの影響を軽減します。

セキュリティプラグインを設定して:

無料版は基本的な保護を提供します。プレミアム版には、スケジュールスキャン、高度なファイアウォールルール、およびクリーンアップサービスが含まれます。リスク許容度と予算に基づいて選択してください。複数のセキュリティプラグインを同時に実行しないでください。それらは互いに競合します。

管理者権限を持つすべてのユーザーは、潜在的なセキュリティ上の弱点となります。悪意があるからではなく、アカウントが侵害されたり、人が間違いを犯したりする可能性があるからです。

必要最低限のアクセス権を付与してください。ブログ投稿を編集する必要がある人に管理者アクセス権は不要です。注文を管理している場合は、管理者ロールではなく、WooCommerceのショップマネージャーロールが必要です。

WordPressのロール階層:

多くのサイトでは、昨年フリーランスのライターを雇い、ロール管理の仕組みを理解するよりも簡単だったため、まだ管理者アクセス権を持っています。それは怠慢であり、危険です。

バックアップは、他のすべてが失敗したときのセーフティネットです。強力なセキュリティはリスクを軽減しますが、なくすことはありません。サイトがハッキングされたり、破損したり、壊れたりした場合、信頼性の高いバックアップがあれば、数千ドルをかけてクリーンアップするのではなく、迅速に復元できます。

ECサイトの場合、バックアップは製品データ、注文、顧客情報を保護します。これらは、悪い一日とビジネスを終わらせる危機との違いです。

効果的なバックアップ方法:

使用する価値のあるバックアップソリューション:

クラウドストレージ統合によるスケジュールバックアップ。

サーバーへの影響を最小限に抑えたリアルタイム増分バックアップ。

テストはあなたが思う以上に重要です。 クライアントは、必要な時に初めてバックアップが破損していることに気づきました。ステージング環境で少なくとも四半期に一度、完全な復元をテストしてください。20分かかりますが、数日間のパニックを救うことができます。

SSLは、ウェブサイトと訪問者の間のデータを暗号化し、ログイン認証情報、支払い詳細、個人情報が傍受されるのを保護します。Eコマースでは、SSLは信頼を築き、コンプライアンスを確保し、コンバージョンを妨げるブラウザの警告を回避するために必要です。

SSLが重要な理由:

ほとんどのホストはLet's Encryptを通じて無料のSSLを提供しています。これは簡単な勝利です。しかし、Let's EncryptのSSL証明書は通常90日で期限切れになります。自動更新が機能していることを確認してください。そうしないと、警告なしにブラウザの警告とチェックアウトの不具合が表示されます。

WordPressのログインページは、自動攻撃が集中する場所です。ボットは総当たり攻撃を使用して、常に認証情報を推測しようとします。このエントリーポイントを保護することで、サーバー負荷が軽減され、不正アクセスのリスクが大幅に低下します。

ログインセキュリティ対策:

トレードオフ: ログインURLを隠すと、カスタムURLを忘れた正当なユーザーの生活が困難になります。ほとんどのサイトでは、試行回数を制限し、CAPTCHAを追加することで、不便なく堅牢な保護を提供できます。

WordPressのセキュリティは一度設定したら終わりではありません。継続的なプロセスです。アクティビティログやシステムアラートを確認することで、危機になる前に不審な行動を早期に検出できます。

定期的に監視すべきこと:

毎週ログを確認するのが魅力的でない限り、何か問題がありそうな場合にのみアラートを出す監視サービスを使用してください。ほとんどのセキュリティプラグインには基本的な監視機能が含まれています。Uptime RobotやManageWPのような専用サービスは、複数のサイトを1つのダッシュボードから監視できます。

迅速かつ冷静な対応は、被害を限定し、信頼を回復します。ほとんどのWordPressハッキングは、適切に対処すれば、永続的な損失なしに解決できます。

即時対応手順:

現実確認: WordPressのファイル構造に精通していないと、悪意のあるコードを見つけて削除するのは時間がかかります。これを行うことに不慣れな場合や、クリーンなバックアップがない場合は、専門のクリーンアップサービスがあります。高価ですが、危機的状況で学ぶよりも迅速かつ徹底的です。

基本的なセキュリティ、優れたホスティング、バックアップ、セキュリティプラグインは、月額$50〜100ドルかかる場合があります。侵害からの復旧には、技術的な修理、収益損失、評判への損害を含め、$120,000〜$1,000,000ドルかかります。

それらは比較できる数字ではありません。

プロアクティブなセキュリティは、単なる技術的な保護ではなく、事業継続性です。ダウンタイム、顧客の信頼の低下、収益損失は、しばしば直接的な技術的コストを超えます。

侵害コストには通常、以下が含まれます:

WordPressのセキュリティは完璧である必要はありません。一貫性が必要です。

4つの基本から始めましょう:ソフトウェアを最新の状態に保つ、強力なパスワードを使用する、2FAを有効にする、バックアップを維持する。これら4つのステップで、最も一般的な攻撃を防ぐことができます。

そこからレイヤーを追加します:セキュリティプラグイン、適切なホスティング、ユーザーロール管理、定期的な監視。各レイヤーは、サイトが侵害されにくくなり、検出と対応のオプションが増えます。

目標は、サイトをハッキング不可能にすることではありません。それは非現実的です。目標は、自動攻撃がより簡単なターゲットに移行するのに十分な困難にし、何かを突破された場合に迅速に復旧するための保護措置を講じることです。

セキュリティメンテナンスよりも成長に注力したいeコマースのオーナーにとって、継続的な監視とアップデートを処理する開発者やエージェンシーと協力することは、すべてを個人的に管理するよりも実用的であることがよくあります。これは、どのように時間を費やしたいか、そしてどこにリソースを投資すべきかによります。

ウェブサイトはかなりの投資を表します。セキュリティを後回しではなく継続的な優先事項として扱うことは、その投資と顧客がビジネスに寄せる信頼を保護します。

"*「必須項目」は必須項目です

"*「必須項目」は必須項目です

"*「必須項目」は必須項目です